2018-03-03 eddy 轻轨战舰之EddyEmma

事件

(https://www.wired.com/story/github-ddos-memcached/)

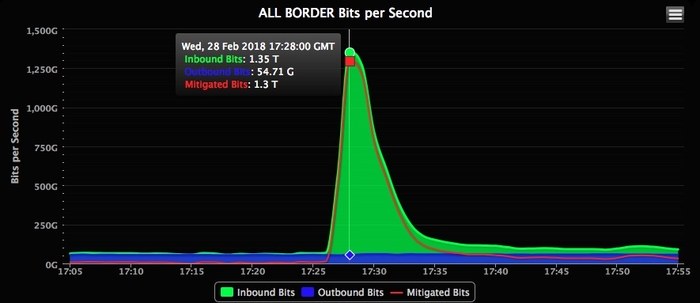

GitHub遭遇有史以来最严重的DDoS攻击,相当于每秒钟我都将硬盘上全部数据通过网络投向GitHub——1.35TB/S。或者说,攻击者可以在1秒钟之内把我的硬盘写满,而且攻击持续了20分钟。

这次攻击从技术上来说有两个有趣的地方:

1、攻击GitHub这个技术网站,乃是与人类世界为敌呀。

2、采用了新的memcache protocol, 用udp 11211端口发起攻击。

memcache是所谓内存数据库,可以加快网站的访问速度。但是网上有大概10万个未经保护和登录验证的memcache数据库,所以攻击者可以用一句select all之类的语句引发数据库响应,把放大的网络流量引向攻击目标。

防御方式是增加身份认证机制,关闭对0.0.0.0的监听,关闭UDP端口等等。

报道

感兴趣的读者,可以自行阅读“连线杂志”的报道:

GitHub briefly struggled with intermittent outages as a digital system assessed the situation. Within 10 minutes it had automatically called for help from its DDoS mitigation service, Akamai Prolexic. Prolexic took over as an intermediary, routing all the traffic coming into and out of GitHub, and sent the data through its scrubbing centers to weed out and block malicious packets. After eight minutes, attackers relented and the assault dropped off.

GitHub短期内无法响应。过了10分钟,它自动呼叫签约的DDoS防御服务提供商Akamai Prolexic。Akamai接管网站,把进出的流量到引到自己的清洗中心进行过滤,封锁有害包。于是过了8分钟,攻击者停止了攻击。

国内媒体

国内的报道,按照google的检索,雪花新闻最早,也比较技术,给出了消息来源(wired.com)。cnBeta在报道上,没有消息来源,近乎抄袭。

这是原图。

Scan QR Code via WeChat

to follow Official Account